6 ноября 2015 года

Обнаруженная угроза внесена в вирусную базу компании «Доктор Веб» как Linux.Encoder.1. После запуска с правами администратора троянец загружает файлы с требованиями вирусописателей и файл, содержащий путь до публичного RSA-ключа, после чего запускает себя как демон и удаляет исходные файлы. Данный RSA-ключ в дальнейшем используется для хранения AES-ключей, с помощью которых троянец шифрует файлы на зараженном компьютере.

В первую очередь Linux.Encoder.1 шифрует все файлы в домашних каталогах пользователей и каталогах, относящихся к администрированию веб-сайтов. После этого шифровальщик рекурсивно обходит всю файловую систему: сперва начиная с каталога, из которого он был запущен, а следующим шагом — с корневого каталога «/». При этом шифруются файлы с расширениями из заданного списка и только при условии, что имя каталога начинается с одной из заданных вирусописателями строк.

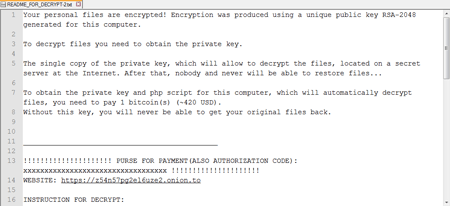

Пострадавшие файлы получают расширение .encrypted. В каждом каталоге, содержащем зашифрованные файлы, троянец размещает файл с требованиями вирусописателей: жертве предлагают оплатить расшифровку файлов с помощью криптовалюты Bitcoin.

Компания «Доктор Веб» рекомендует пользователям, файлы которых оказались зашифрованы, обратиться в службу технической поддержки, подробно описав ситуацию и приложив несколько образцов зашифрованных файлов. Для корректной расшифровки файлов важно, чтобы пользователь не удалял и не изменял никакие из зашифрованных файлов, т. к. при этом может быть утеряна информация, необходимая для их восстановления.

![[VK]](http://st.dataprotection.com.ua/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.dataprotection.com.ua/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.dataprotection.com.ua/static/new-www/social/no_radius/facebook.png)

Нам важно Ваше мнение

Комментарии размещаются после проверки модератором. Чтобы задать вопрос по новости администрации сайта, укажите в начале своего комментария @admin. Если ваш вопрос к автору одного из комментариев — поставьте перед его именем @

Другие комментарии