16 октября 2013 года

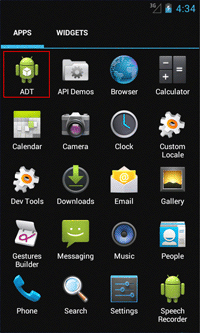

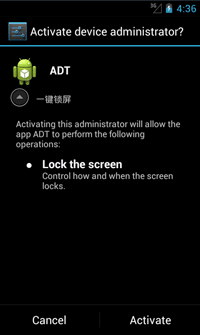

Новый троянец, добавленный в вирусную базу Dr.Web как Android.Spy.40.origin, распространяется среди южнокорейских пользователей при помощи нежелательных СМС-сообщений, содержащих ссылку на apk-файл. В настоящий момент это один из самых популярных методов, который используется киберпреступниками в Юго-Восточной Азии (преимущественно в Южной Корее и Японии) для распространения вредоносного программного обеспечения для ОС Android. После установки и запуска Android.Spy.40.origin запрашивает у пользователя доступ к функциям администратора мобильного устройства, а затем удаляет свой значок с главного экрана, скрытно продолжая свою работу.

Далее троянец соединяется с удаленным сервером, откуда получает дальнейшие указания. В частности, Android.Spy.40.origin способен выполнить следующие действия:

- начать перехват входящих СМС и загрузку их содержимого на сервер (от пользователя эти сообщения скрываются);

- блокировать исходящие звонки;

- отправить на сервер список контактов или список установленных приложений;

- удалить или установить определенное приложение, указанное в поступившей команде;

- отправить СМС на заданный в команде номер с указанным текстом.

Эта вредоносная программа может представлять серьезную угрозу для пользователей, т.к. в перехватываемых ею СМС-сообщениях может содержаться конфиденциальная информация, включающая как личную, так и деловую переписку, сведения о банковских реквизитах, а также одноразовые mTAN-коды, предназначенные для защиты совершаемых финансовых операций. Кроме того, полученный киберпреступниками список контактов впоследствии может быть использован для организации массовых СМС-рассылок и фишинг-атак.

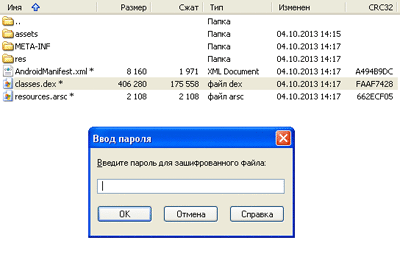

Однако главной особенностью Android.Spy.40.origin является использование уязвимости ОС Android, которая позволяет вредоносной программе избежать детектирования существующими антивирусными решениями. Для этого злоумышленники внесли в apk-файл троянца специальные изменения (apk-файл является стандартным zip-архивом, имеющим другое расширение).

Согласно спецификации формата zip, заголовок архива для каждого из находящихся в нем файлов имеет специальное поле General purpose bit flag. Установленный нулевой бит этого поля указывает на то, что файлы в архиве зашифрованы (защищены паролем). Иными словами, несмотря на фактическое отсутствие пароля, при значении этого бита равным 1 архив должен обрабатываться как защищенный.

Как видно на изображении выше, в нормальных условиях при попытке распаковки такого zip-файла выдается соответствующее предупреждение о необходимости ввода пароля, однако в случае с ОС Android алгоритм обработки подобных архивов имеет ошибку и заданный нулевой бит игнорируется, что позволяет выполнить установку программы. В отличие от операционной системы, имеющей данную уязвимость, различные антивирусные приложения должны корректно обрабатывать поле General purpose bit flag, считая файл защищенным при помощи пароля и не сканируя его даже в том случае, если запись о содержащемся в apk-пакете вредоносном файле имеется в вирусной базе.

Специалисты компании «Доктор Веб» оперативно внесли в функционал антивируса Dr.Web для Android необходимые изменения, поэтому вредоносные программы, использующие описанный выше метод, успешно им детектируются. Тем не менее, пользователям Android-устройств настоятельно рекомендуется соблюдать повышенную осторожность и не устанавливать подозрительные приложения, а также не переходить по ссылкам, полученным в нежелательных СМС-сообщениях.

![[VK]](http://st.dataprotection.com.ua/static/new-www/social/no_radius/vkontakte.png)

![[Twitter]](http://st.dataprotection.com.ua/static/new-www/social/no_radius/twitter.png)

![[facebook]](http://st.dataprotection.com.ua/static/new-www/social/no_radius/facebook.png)

Нам важно Ваше мнение

Комментарии размещаются после проверки модератором. Чтобы задать вопрос по новости администрации сайта, укажите в начале своего комментария @admin. Если ваш вопрос к автору одного из комментариев — поставьте перед его именем @

Другие комментарии